دنیای امروزی واقعا عوض شده و جهان مانند 10 سال پیش نیست. فناوری با جهش و مرزهای گوناگون پیشرفت هایی چشم گیری داشته است و در کنار این پیشرفت ها تهدیدات سایبری بزرگتر، حیله گرتر و فراگیرتر از همیشه شده اند.در گذشته وقتی یک سایت فعالیت خود را شروع میکرد آنقدر افراد نیازمند به اینگونه سایت ها بودند که کسی به فکر به خطر افتادن آن نبود اما امروزه در هرکجای دنیا هرکسی می تواند در دنیای مجازی فعالیت کند و به همین خاطر اکنون مسله امنیت مطرح تر از همیشه شده است. آینده امنیت شبکه دلهره آور است چراکه ممکن است یه باگ یا حفره امنیتی جدید تمام سایت های موردعلاقه تان را به باد بدهد ! تصور کنید چقدر بد است !!

حتی برای کارشناسانی که کار خود را در این زمینه سپری کرده اند. پیشبینی اینکه چه آیندهای برای هر صنعتی پیشبینی میشود دشوار است. در بحث امنیت شبکه ها این مورد خیلی واضحتر و خطرناک تر است . امنیت سایبری همیشه یک فضای مه آلود با صدها سیستم کامپیوتری نیست ، بلکه یک نفر هم در کنار سواحل دریا با دانستن یک آسیب امنیتی می تواند به یک شرکت و مشتریانش حمله کند. در این مقاله وبلاگ، آنچه در حال حاضر اتفاق می افتد و آنچه برخی کارشناسان برای سال 2022 پیش بینی می کنند را با یکدیگر بررسی خواهیم کرد.

1) خدمات ابری خارج از محیط شرکت یک خطر امنیتی است

بسیاری از شرکتها به خدمات ابری شخص ثالث مانند ذخیرهسازی دادهها و مدیریت فایلها اعتماد می کنند و روز به روز به تعداد این موارد اضافه تر می شود .اینگونه شرکت ها با دریافت مبلغی به صورت ماهیانه یا سالانه از اطلاعات و دیتابیس شما محافظت می کنند. مشکل اینجاست که اغلب این خدمات از طریق یک کلید API قابل دسترسی است و فردی که این کلید را در اختیار داشته باشد دسترسی به کل زیرساخت اطلاعات را به یک کاربر می دهد. احراز هویت با یک رمز عبور نیز مشکل بعدی است و شرکت ها بهتر است روی یک سیستم مدیریت رمز عبور مستحکم تری سرمایه گذاری کنند.

در روشی که یک مهاجم سایبری به یکی از این خدمات دسترسی پیدا می کند، توانایی آنها برای نفوذ به شبکه های داخلی شرکت به طور قابل توجهی افزایش می یابد. مثلا وقتی هکر بداند که اطلاعات شما توسط یک سیستم امنیتی قدیمی مدیریت می شود برای وی به صرفه تر این است که از آن طریق به اطلاعات شما نفوذ کند نه اینکه مستقیما شرکت را مورد حمله قرار بدهد . به گفته شرکت امنیتی کسپرسکی مسئولیت سنگینی بر روی دوش اینگونه شرکت هاست چرا که بعضا هکرها تنها عملیات مخرب آمیز انجام نمی دهند و از اطلاعات شرکت ها تا مدت ها استفاده می کنند . شرکت های خدمات ابری به دلیل داشتن مشتریان زیاد شاید متوجه این مسله نشوند و این تأثیر منفی بر نحوه استفاده سازمان ها از خدمات ابری خواهد داشت.

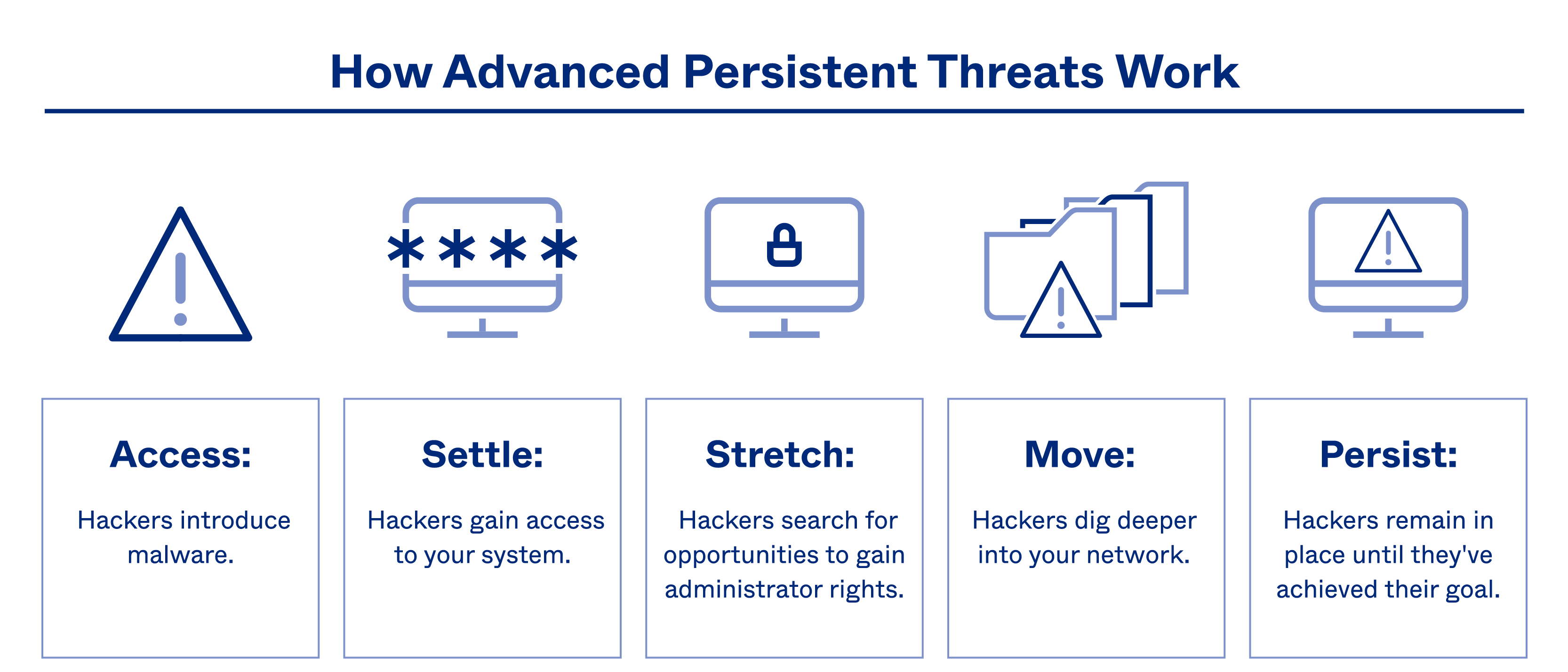

2) باج افزار از روش هایی استفاده خواهند کرد که شبیه حملات APT هستند

در چند سال گذشته شاهد افزایش در تعداد حملات باجافزار بودهایم، اما همانطور که دنیای امنیت راهحلهایی را برای کاهش این تهدیدات ارائه میدهد، مهاجمان نیز تکنیکهای جدیدتری را برای دور زدن آنها در نظر گرفته اند. کارشناسان امنیتی پیشبینی کردهاند که باجافزارها امروزه به یک سیستم تهدید پیشرفته ای وصل شده اند و عوامل تهدید از روش APT (تهدید مداوم پیشرفته) برای انجام حملات هدفمند به شرکتها و ارسال ایمیلهای هرزنامه به افراد عادی سراسر اینترنت میکنند. این سیستم تهدید با روش های مختلفی هر بار کاربران را در تله می اندازد و به یک آدرس ، مسیر ، اسم و روش ختم نمی شود.

مدل APT به این صورت است که ابتدا مهاجمان به سیستم شخص از طریق علاقه مندها ، ابزارهای مورد استفاده ها ، سایت ها ، شبکه های اجتماعی و سیستم عامل مورد حمله قرار می دهند. این روش در واقع آلوده کردن سیستم کاربر به یک باج افزار است که از سوی مهاجمان انجام شده است.سپس این باج افزار با ارسال های مدام باعث می شود دسترسی ها برای هکر باز شود و سپس با دسترسی کامل به سیستم کاربر به کل زیرساخت های شبکه و تمامی کسانی که از آن استفاده می کنند دسترسی می گیرند . سپس آنها انقدر در این شبکه باقی می ماند تا رصد اطلاعاتیشان به پایان رسیده و کلیه اطلاعات را به سرقت ببرند.

3) هک های تلفن همراه تحت حمایت دولت

این روش نفوذ به طور گسترده ای در حال شناخته شدن است . آنها ابتدا با کمک غیر مستقیم نهادهای تحت حمایت دولت یک زیرساخت ضد امنیتی و قابل نفوذ ایجاد کرده اند و دشمنان خود را در کشورهای دیگر هدف حمله سایبری قرار می دهند به طوری که از این زیرساخت برای حمله به دستگاه های تلفن همراه متعلق به دشمنان خود استفاده می کند.

شاید بدنام ترین آنها در سال 2021 NSO Group Technologies بود، یک شرکت فناوری اسرائیلی که به دلیل ساخت و طراحی ویروس Pegasus شهرت دارد. یک روش نفوذ که تنها با یک کلیک کلیه فعالیت های تلفن همراه را بررسی می کرد. در حال حاضر گزارشهای خبری مبنی بر استفاده از Pegasus توسط نهادهای مخرب برای هدف قرار دادن روزنامهنگاران و خبرنگاران در سراسر جهان منتشر شده است.

کارشناسان امنیتی ابراز نگرانی کرده اند که اگر ابزارهای نظارتی و هک علیه دولت ها به دست مجرمان سایبری بیافتد منجر به افزایش قابل توجه خطرات امنیتی موبایل برای شهروندان می شود و احتمالا قیمت تلفن های همراه تاحدودی ریزش کند که علاوه بر نشتی اطلاعات باعث ضربیه اقتصادی می گردد . دستگاه های تلفن همراه به دلیل وجود اطلاعات مهم و همیشه آنلاین بودن آنها یک هدف بسیار مهم برای مجرمان سایبری محسوب می شود.

4) تکنولوژی Deepfake

در حالی که استفاده های مخرب از فناوری دیپفیک مدتهاست که در میان کارشناسان امنیتی نگرانکننده بوده است اما در سال 2022 ممکن است سالی باشد که این نگرانیها به واقعیت های بیشتری تبدیل شود.اما برای آنهایی که نمیدانند ابتدا توضیح دهیم دیپفیک چیست ؟!

فناوری دیپ فیک فرق بین واقعیت و دروغ را از بین می برد. به طور واضح تر این روش که مبنای اصلی آن هوش مصنوعی است توسط کامپیوتر تصاویر واقع گرایانه ی دلخواه از چهره های مهم و سیاسی دنیا می سازد . به عنوان مثال در زمان نزدیک به انتخابات آمریکا رئیس جمهور کاندید شده گفت من سرطان دارم ، لطفا به من رای ندهید ! . در واقع این ویدیو فیک بوده و سرطانی در کار نبود اما به قدری واقعی درست شده بود که باعث شد مردم شکه شوند!

در سال 2020، مجرمان از فناوری دیپ فیک برای شبیه سازی صدای مدیر شرکت و درخواست انتقال 35 میلیون دلاری از یک بانک هنگ کنگ استفاده کردند. فناوری Deepfake در حال پیشرفت است و با پیشرفت روزافزون این تکنولوژی احتمالاً توسط عوامل مخرب در حملات بسیار هدفمند مورد استفاده قرار خواهد گرفت. ابزارهای مورد استفاده توسط مجرمان سایبری در حال تبدیل شدن به توانایی فزاینده ای برای ساخت ویدیو و صدای های واقعی از افراد مهم جامعه است ، علل الخصوص کسانی که زیاد پشت میکروفون ها می روند و صدا و تصویر آنها به مراتب بیشتر است.

این نه تنها برای امنیت سایبری بلکه برای سیاست و اخبار جریان اصلی نیز پیامدهایی دارد. در دنیایی که «اخبار جعلی» تهدیدی بزرگ برای دموکراسیهای سراسر جهان است، فناوری دیپفیک تنها مبارزه با «اخبار جعلی» را پیچیدهتر میکند.

5) بدافزار پنهان شده در به روز رسانی های قانونی نرم افزارها

در حوادث شبیه بد افزارها هکرها توانستند نرم افزار نظارت بر فناوری اطلاعات SolarWind’s Orion را با یک به روز رسانی آلوده که توسط بیش از 18000 رایانه دانلود شده بود به خطر بیاندازند. این بدافزار همچنین به صورت هوشمند طراحی شده بود و چندین مرحله را برای انتشار خود به تمام سیستم های موجود در شبکه انجام می داد.در این روش حتی مرحله به مرحله نفوذ را به دست گرفتن کنترل سیستم ها ادامه می داد به طوری که خودکار تشخیص می داد اگر یکی از سیستم ها از کنترل خارج شود چگونه به کار ادامه دهد !

این دو نگرانی در مورد امنیت سایبری برای سال 2022 ایجاد می کند. اولین مورد توسعه بدافزار هوشمند است که می تواند در حملات بسیار هدفمند بدون نیاز به انبارهای انبوه آسیب پذیری های روز مورد استفاده قرار گیرد.یعنی هکرها نیاز به هک کردن های حرفه ای و پیچیده ندارند و تنها یک نرم افزار مورد علاقه کاربر را به او داده و برای دریافت اولین آپدیت کار خود را آغاز می کنند ، از این هم ساده تر !؟

دوم اینکه مهاجمان میتوانند این بدافزار را در میانافزار تأمینکنندگان بالادستی جاسازی کنند. این به طور بالقوه می تواند راه را برای بدافزاری باز کند که می تواند از کنترل های امنیتی جلوگیری کند و می تواند بیشتر و سریعتر منتشر شود.مثلا در یک آنتی ویروس از کار انداخته شده که خود برای جلوگیری از این نرم افزارهاست به طور رایگان داده شود و سپس بی آنکه کاربر بداند بد افزار عملیات خود را به منظور آپدیت آنتی ویروس شروع کند.

برای محافظت از خود در سال 2022 چه کاری می توان انجام داد؟

با این صحبتی که شد در سال 2022 چه کنیم که مورد این حملات قرار نگیریم ؟ اولین قدم خرید قانونی و پولی آنتی ویروس است .

شرکتهای امنیتی متعددی، از جمله Trend Micro، Watchguard Technologies، Kaspersky، Forcepoint و …. همگی پیشبینیهای متفاوت و مشابهی درباره امنیت سایبری برای سال 2022 انجام دادهاند و روزانه با انتشار آپدیت بر روی نرم افزارهای خود از روش های نفوذ جلوگیری می کنند. قطعا وجود یک آنتی ویروس الزامی ترین کاریست که باید انجام دهید.